## 内容主体大纲1. **引言** - 数字货币市场的快速发展 - ETH和Tokenim概述2. **理解ETH和Tokenim** - ETH的特点与应用场景 - ...

随着加密货币的快速普及,越来越多的人开始涉足数字资产的投资和交易。同时,钓鱼攻击作为一种网络诈骗手段,针对token用户的风险也与日俱增。无论是新手投资者还是经验丰富的用户,了解如何应对Token被钓鱼的风险,及其应有的安全措施,是确保数字资产安全的重要一环。

本文将深入探讨Token钓鱼的常见手段、如何识别钓鱼攻击、应急处理措施、最佳保护实践,以及未来的安全发展方向,以帮助用户增强安全意识和减少钓鱼风险对数字资产的威胁。

#### Token钓鱼的常见手段在网络世界中,钓鱼攻击的形式多种多样,钓鱼者不断创新手段以诱使用户上当。以下是一些常见的Token钓鱼手段:

网络钓鱼邮件是最为常见的钓鱼形式之一。攻击者通常伪装成合法的公司或个人,发送包含恶意链接的电子邮件。这些链接可能引导用户到假冒的交易平台,要求输入私钥或助记词,从而窃取Token。

另一个常见的钓鱼手段是创建伪造网站,攻击者通过仿制真实网站的界面,使用户感到安全。这些网站往往在网络搜索中占有一定的排名,利用社交媒体等渠道传播,诱使用户访问。

钓鱼者还可能利用恶意软件和木马病毒,潜伏在用户的设备中。通过这些恶意程序,攻击者可以实时监控用户的活动,获取敏感信息,如钱包密码和Token地址。

#### 如何识别钓鱼攻击识别钓鱼攻击对于保护个人资产来说至关重要。以下是一些常见的钓鱼攻击识别技巧:

钓鱼邮件通常包含拼写错误、语法不当或不寻常的发件人邮箱地址。用户应特别警惕那些急切要求用户提供个人信息的邮件。同时,钓鱼网站的URL可能与真实网址有细微差别,需仔细检查。

用户可以通过点击网址上的锁形图标,查看网站的SSL证书信息,确认其安全性。此外,网络搜索引擎和社交媒体也可以用来验证该网站是否曾经被举报为钓鱼网站。

#### 钓鱼攻击后的紧急处理措施如果用户不幸成为钓鱼攻击的受害者,应立即采取紧急措施:

第一时间转移资产至安全钱包,确保其不再受到威胁。用户可联系交易所或平台,报告相关的事件。

及时向相关平台如交易所报告攻击事件,以便他们能够采取措施保护其他用户。有些平台甚至提供了失窃资产的追回服务。

如果损失较大,用户可咨询法律专家,追求相应的法律责任和赔偿。此外,保存相关证据也会对后续的法律行为有帮助。

#### 保护数字资产的最佳实践为了减小Token被钓鱼的风险,用户应采取一些重要的安全措施:

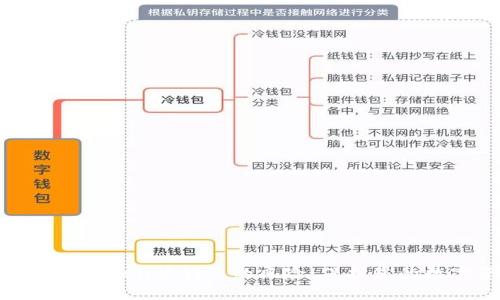

硬件钱包是一种存储数字资产的安全设备,能够有效防止黑客攻击。与在线钱包相比,硬件钱包不会轻易连接互联网,提供了额外的安全保障。

用户应定期审核和更新其账户的安全设置,包括更改密码、启用双重身份验证等。这些措施虽然简单,却能够大大提升账户的安全性。

学习和了解网络安全知识是用户避免钓鱼攻击的长久解决之道。用户应对钓鱼邮件、可疑链接和伪造网站保持警惕,做到不轻易点击和输入个人信息。

#### 未来的方向:区块链技术的安全性发展面对日益严重的钓鱼攻击,区块链技术正在不断发展以提高安全性:

例如,人工智能(AI)可以用于监测和识别异常交易模式,从而及早发现钓鱼攻击。同时,区块链中事务的不可篡改性,也为提升交易的透明度和安全性提供了保障。

在抵御钓鱼攻击方面,用户、社区和机构都应该共同努力。通过定期的安全培训和知识分享,增强整个加密社区的抗击能力。

#### 结论以上介绍了Token被钓鱼的风险及其应对方法。随着数字资产的不断发展,用户应增强警惕,定期自查,保持良好的安全习惯,保护自己的资产安全。希望大家能够合理利用防护措施,摆脱钓鱼攻击的威胁。

### 相关问题 1. 什么是Token钓鱼? 2. 如何识别钓鱼邮件? 3. 钓鱼攻击对于用户的具体危害? 4. 钓鱼攻击后如何保障资产安全? 5. 如何选择安全的钱包存储Token? 6. 如何提高个人的网络安全意识? #### 什么是Token钓鱼?Token钓鱼是一种网络攻击形式,攻击者通过伪造网站或使用社交工程技术,诱使用户提供其加密货币或其他形式的数字资产的访问凭证,例如私钥或助记词。

具体而言,钓鱼者通常将钓鱼邮件、社交媒体消息或直接信息发送给用户,内容可能声称是来自合法交易所或金融服务机构。通过实施种种手段,钓鱼者诱导用户点击链接,并在虚假的登录页面上输入自己的个人信息。

钓鱼攻击一般会导致用户的Token资产被盗取,个别情况下,攻击者也可能对用户的计算机进行进一步的恶意操作。可以说,Token钓鱼是当今最为普遍且危害巨大的网络安全问题之一。

### 继续上述问题的详细介绍... 由于字数限制,我将逐个问题进行详细描述,如需继续,请告知我。